ochrona i prywatność

20

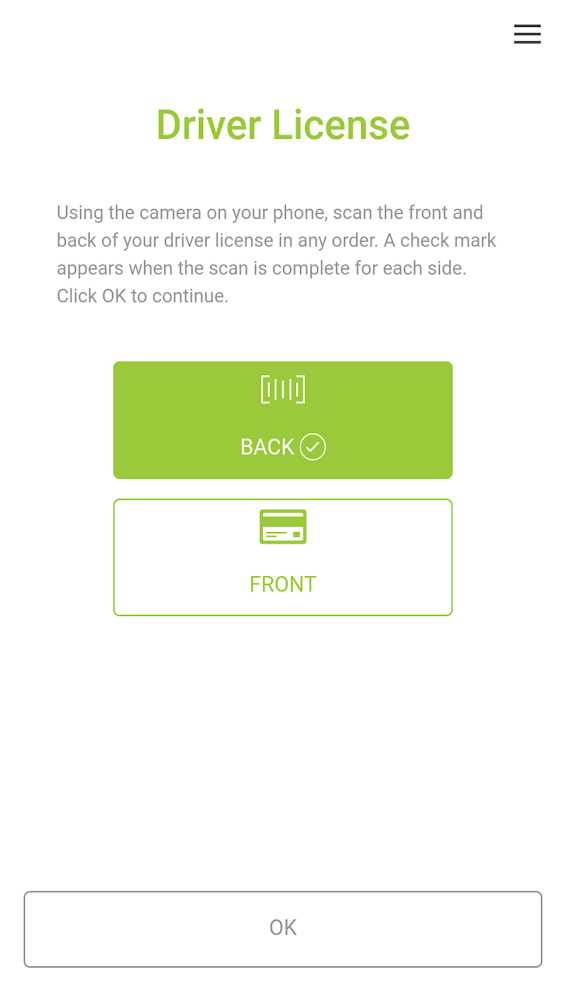

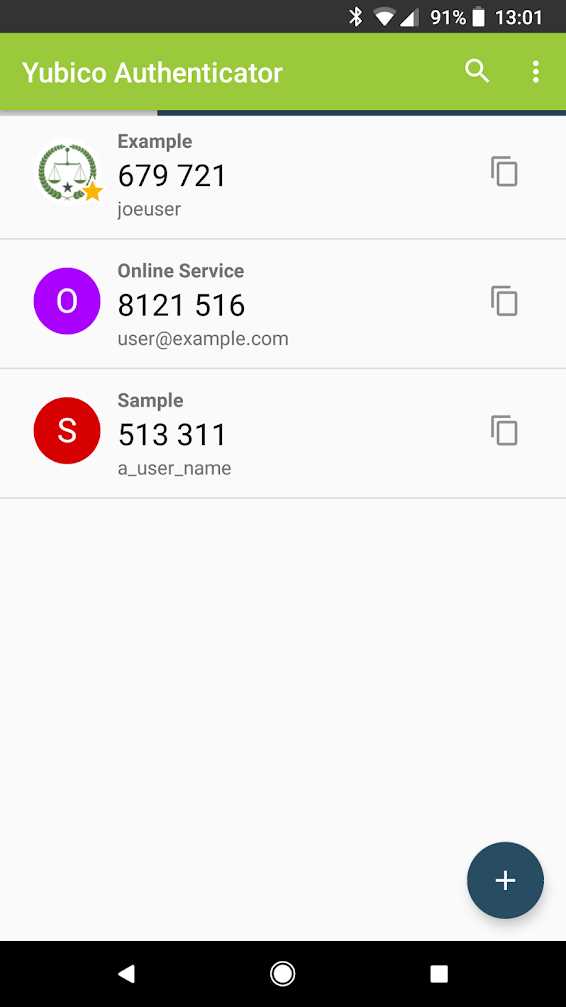

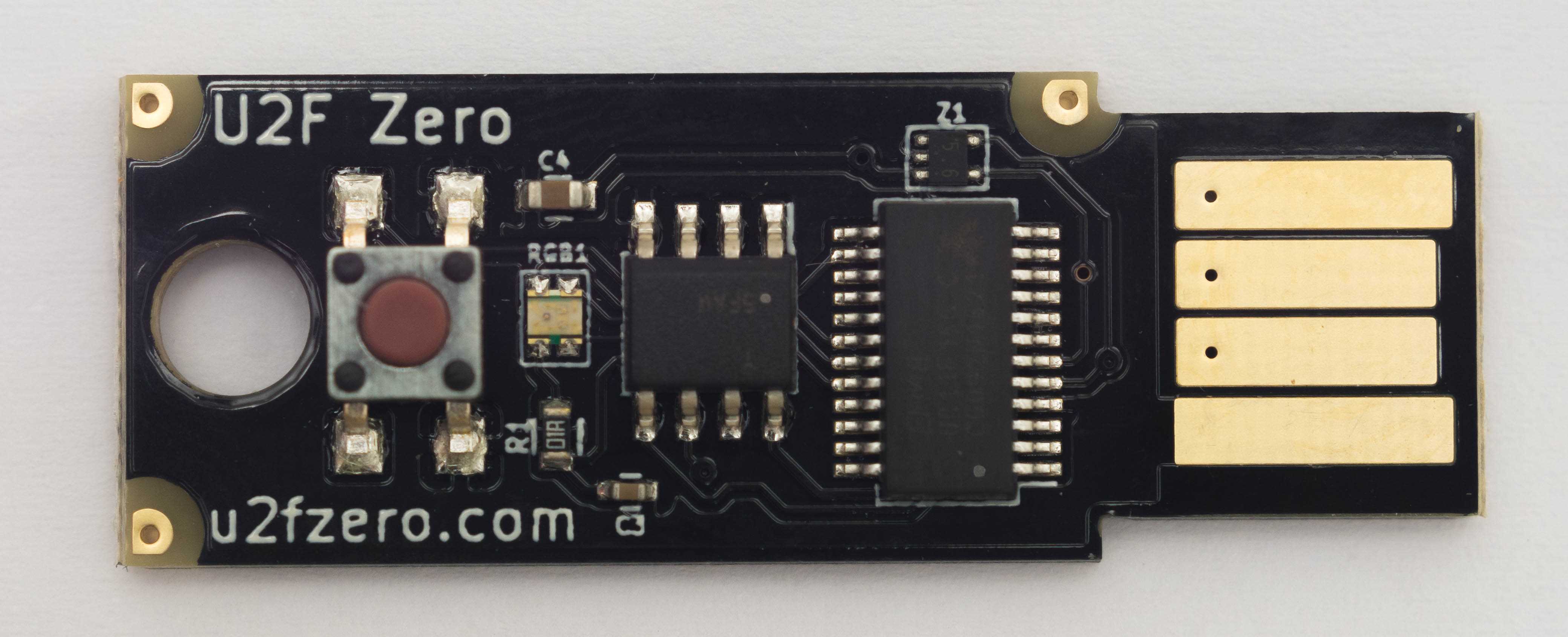

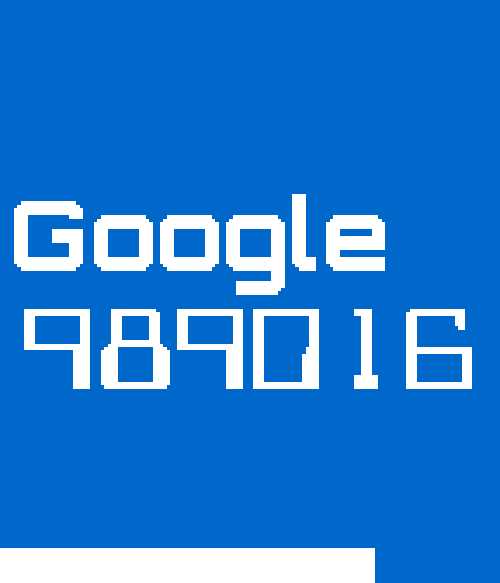

YubiKey

YubiKey to jednorazowe hasło do bezpiecznego logowania z uwierzytelnianiem dwuskładnikowym

- Płatna

- Windows

- Linux

- Android

- Android Tablet

1

3

Dracos Linux

Dracos Linux ma na celu edukację, szczególnie w celu rozpoznania systemu operacyjnego Linux i szanujemy etyczne hakowanie.

- Darmowa

- Linux

3

BlackBuntu

Zaprojektowany jako szybki, łatwy w użyciu i zapewniający minimalne, ale pełne środowisko pulpitu.

- Darmowa

- Linux

18

8

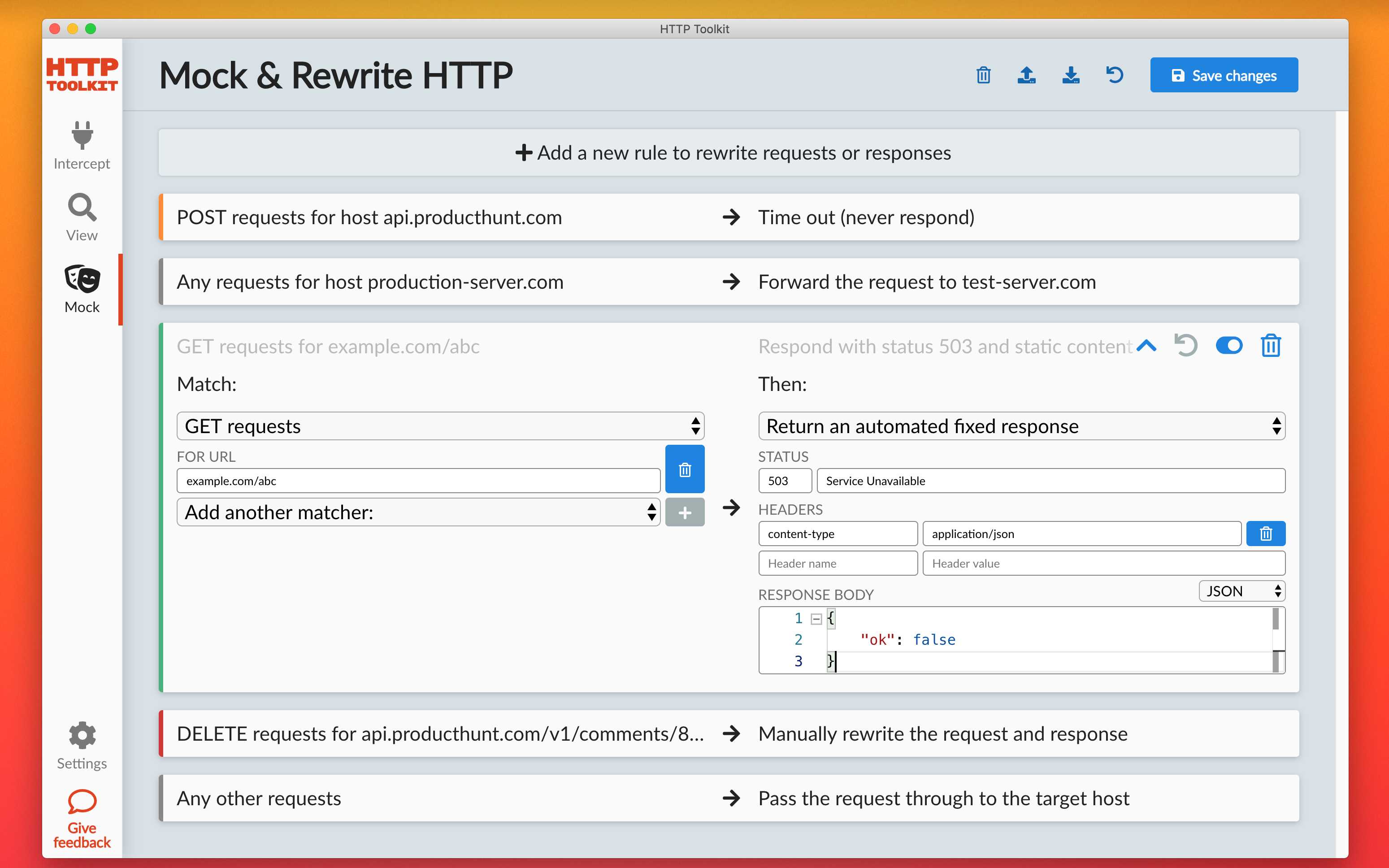

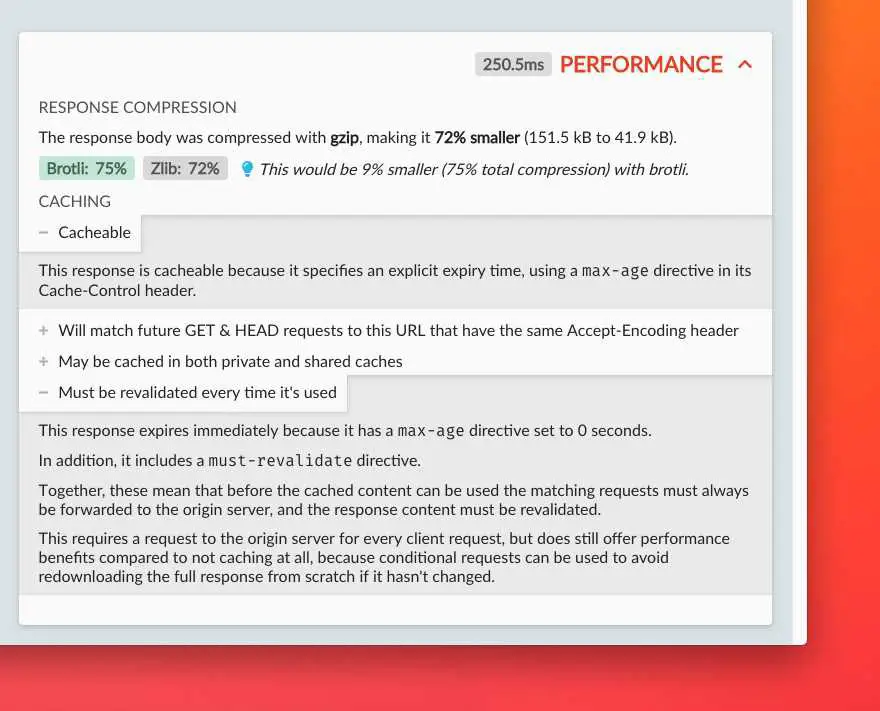

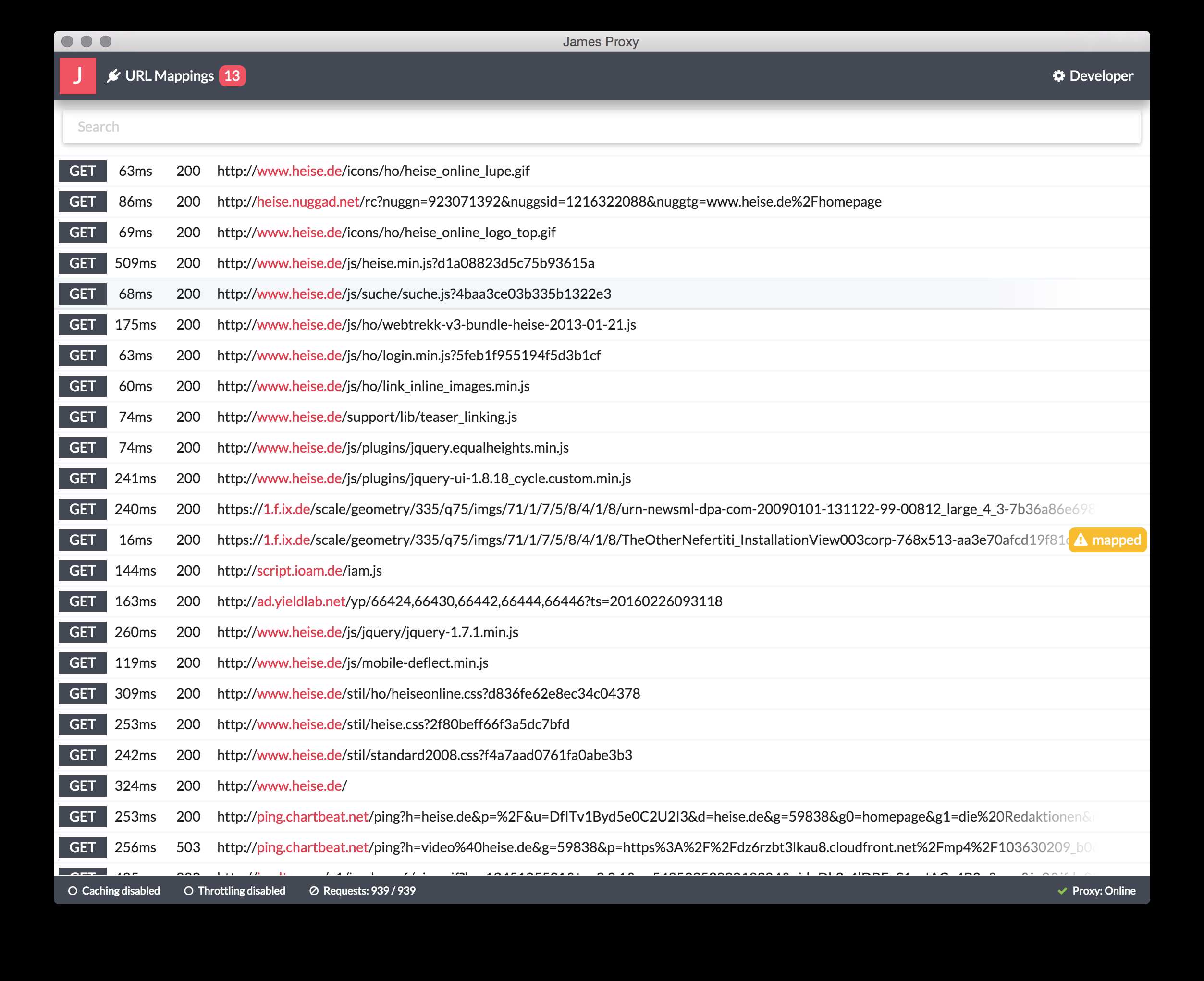

HTTP Toolkit

HTTP Toolkit to zestaw narzędzi typu open source do debugowania, testowania i budowania za pomocą HTTP (S).

1

0

5

28

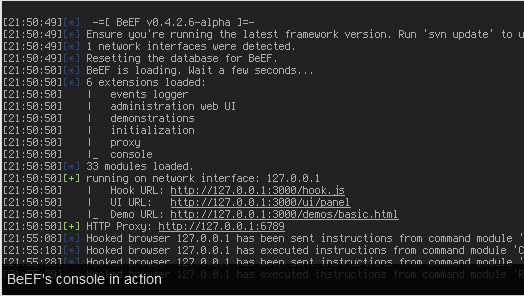

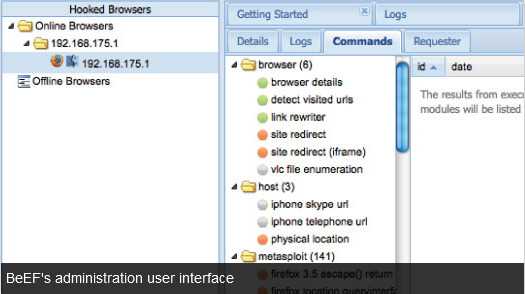

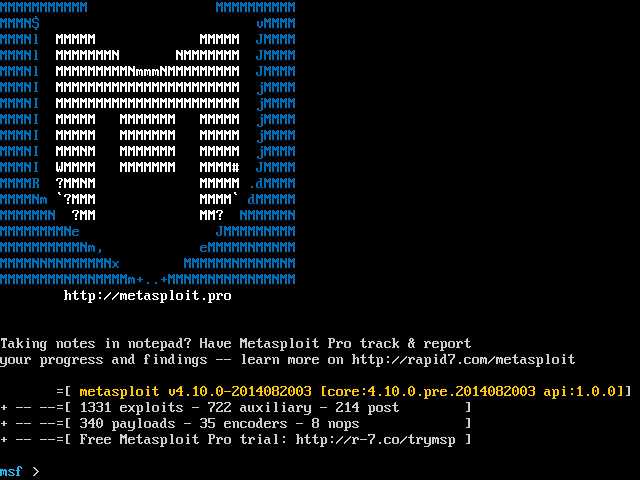

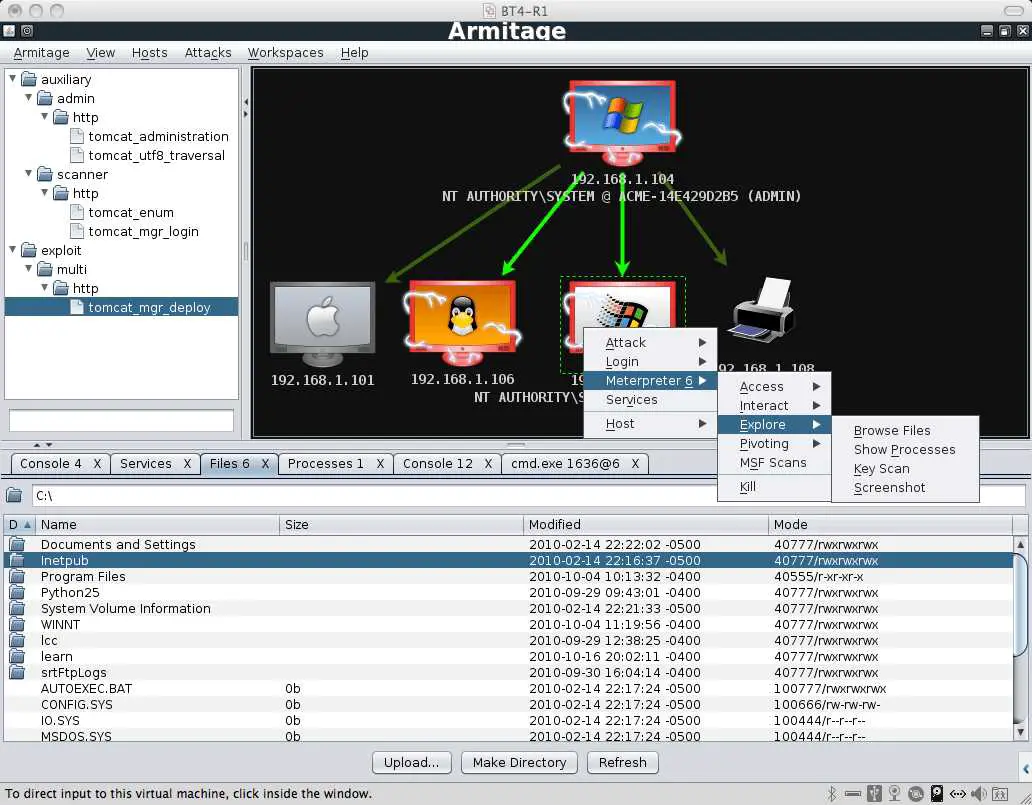

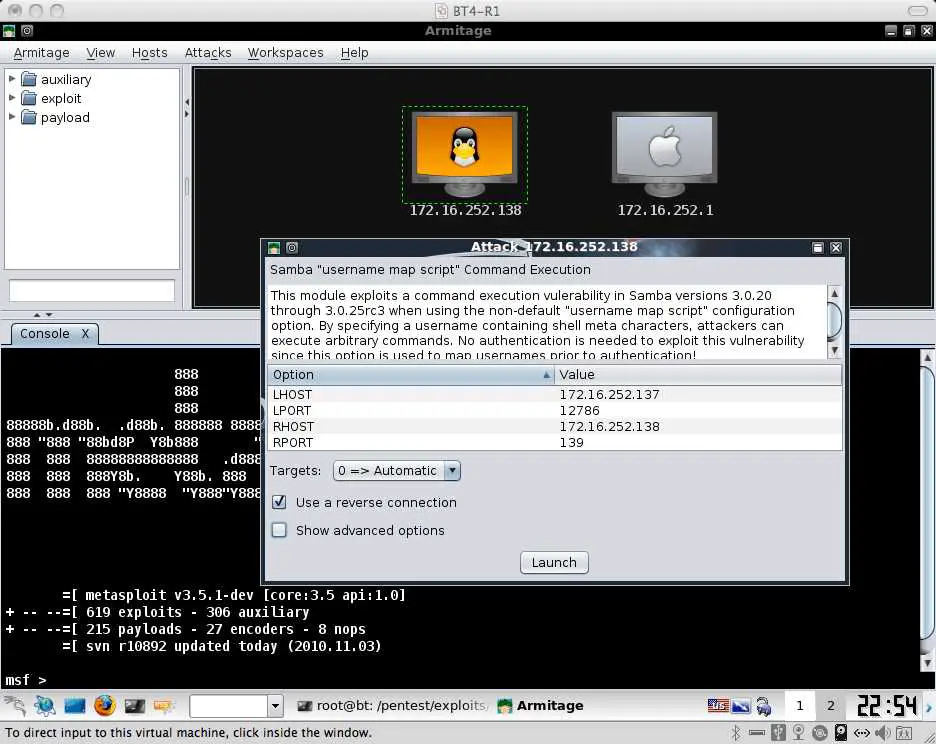

Metasploit

Metasploit Community Edition upraszcza wykrywanie sieci i weryfikację podatności na określone exploity, zwiększając skuteczność skanerów podatności, takich jak ...

6

Social-Engineer Toolkit

Social-Engineer Toolkit to platforma do testowania penetracji typu open source zaprojektowana dla inżynierii społecznej.SET ma wiele niestandardowych wektorów ataku, które pozwalają szybko wykonać wiarygodny atak.

5

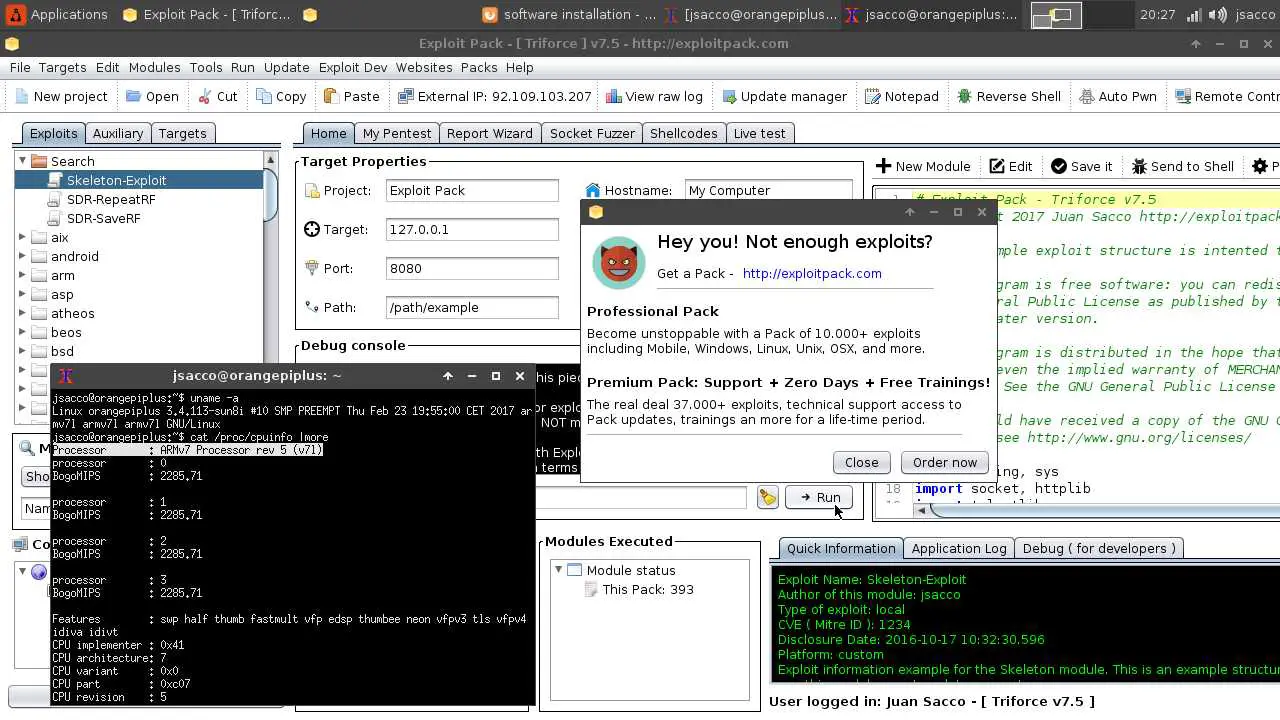

Exploit Pack

Exploit Pack to bezpieczeństwo projektu typu open source, które pomoże ci dostosować kody exploitów w locie.

6

5

Immunity CANVAS

CANVAS od Immunity udostępnia setki exploitów, zautomatyzowany system exploitów oraz kompleksowe, niezawodne ramy rozwoju exploitów dla testerów penetracji ...

1

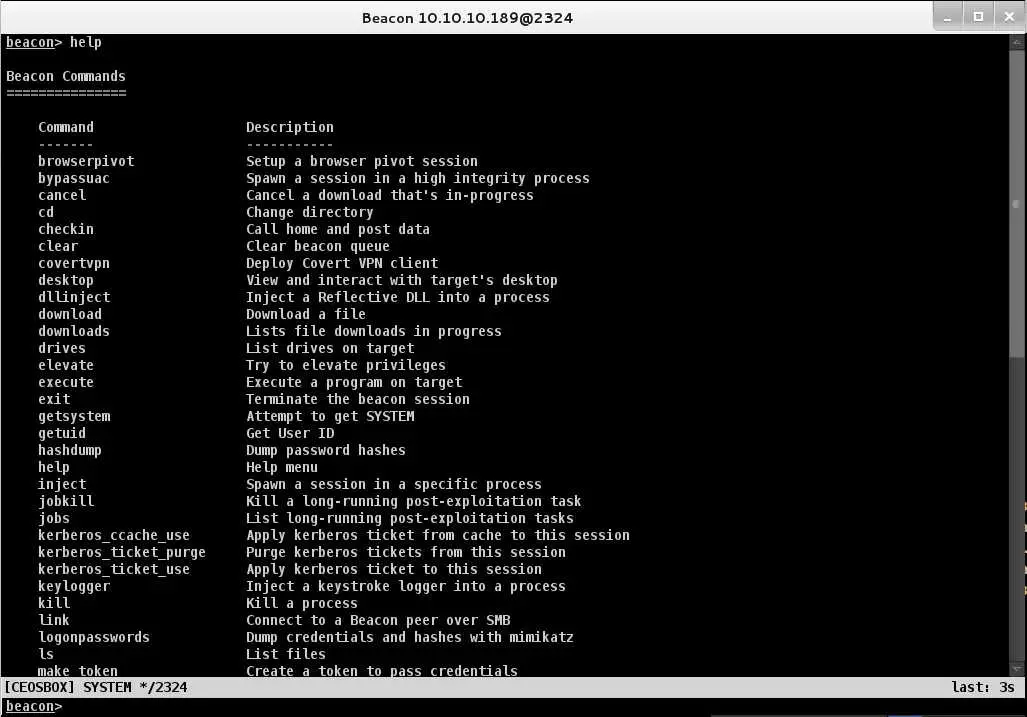

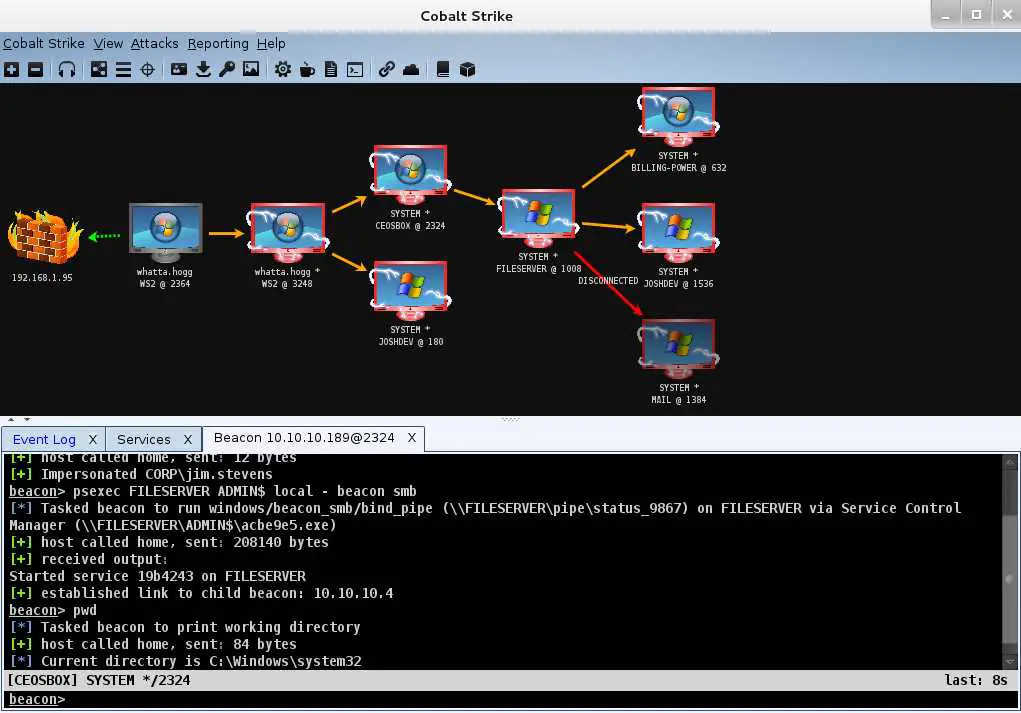

Cobalt Strike

Cobalt Strike to oprogramowanie do emulacji zagrożeń.Czerwone zespoły i testerzy penetracji używają Cobalt Strike, aby wykazać ryzyko naruszenia i ocenić dojrzałe programy bezpieczeństwa.

0

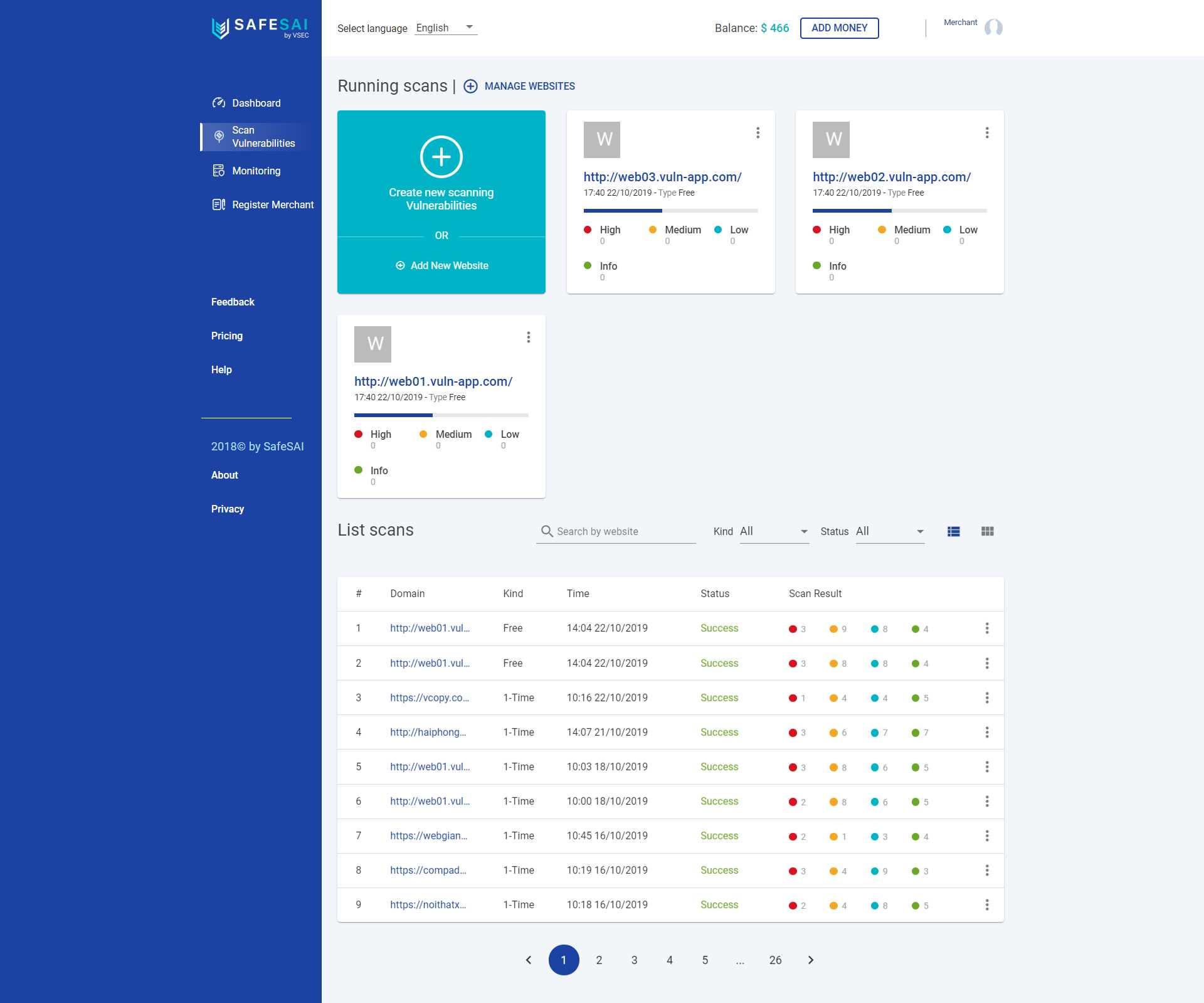

SafeSAI

Szybkie i dokładne skanowanie w poszukiwaniu krytycznych luk w zabezpieczeniach, aby zapobiec atakom na aplikacje internetowe.

- Freemium

- Software as a Service (SaaS)

1

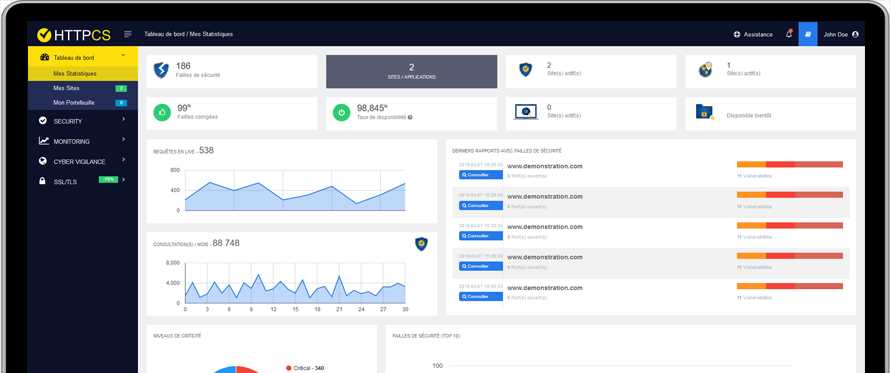

HTTPCS Security

Postaw się w roli hakera!Bez specjalistycznej wiedzy technicznej uruchom audyt, aby wykryć usterki bezpieczeństwa w swojej witrynie lub aplikacji internetowej.

- Płatna

- Web

10

1

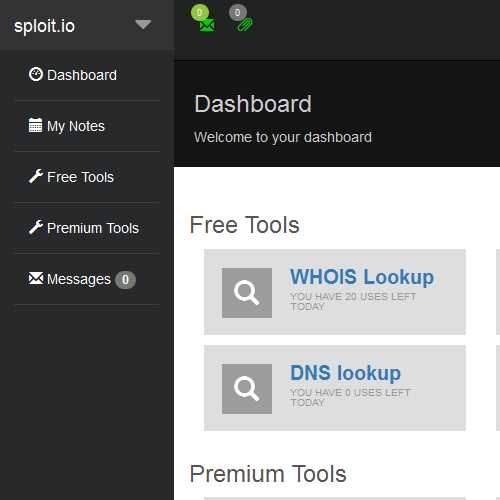

sploit.io

Oferujemy tylko najlepsze narzędzia bezpieczeństwa cybernetycznego, z których możesz korzystać;upraszczamy skrypty, aby były szybsze i łatwiejsze w użyciu.Po prostu skieruj nasz serwis w stronę swojej witryny lub sieci i zobacz, jak informacje się pojawiają.

- Freemium

- Windows

- Mac

- Linux

- Android

- iPhone

- Windows Phone

- iPad

- Android Tablet

- Web