1

Hacked Leaks Checker

Sprawdź problemy związane z bezpieczeństwem konta związane ze skradzionymi danymi, które mogą pozwolić hakerom na naruszenie twoich prywatnych danych.

- Darmowa osobista

- Android

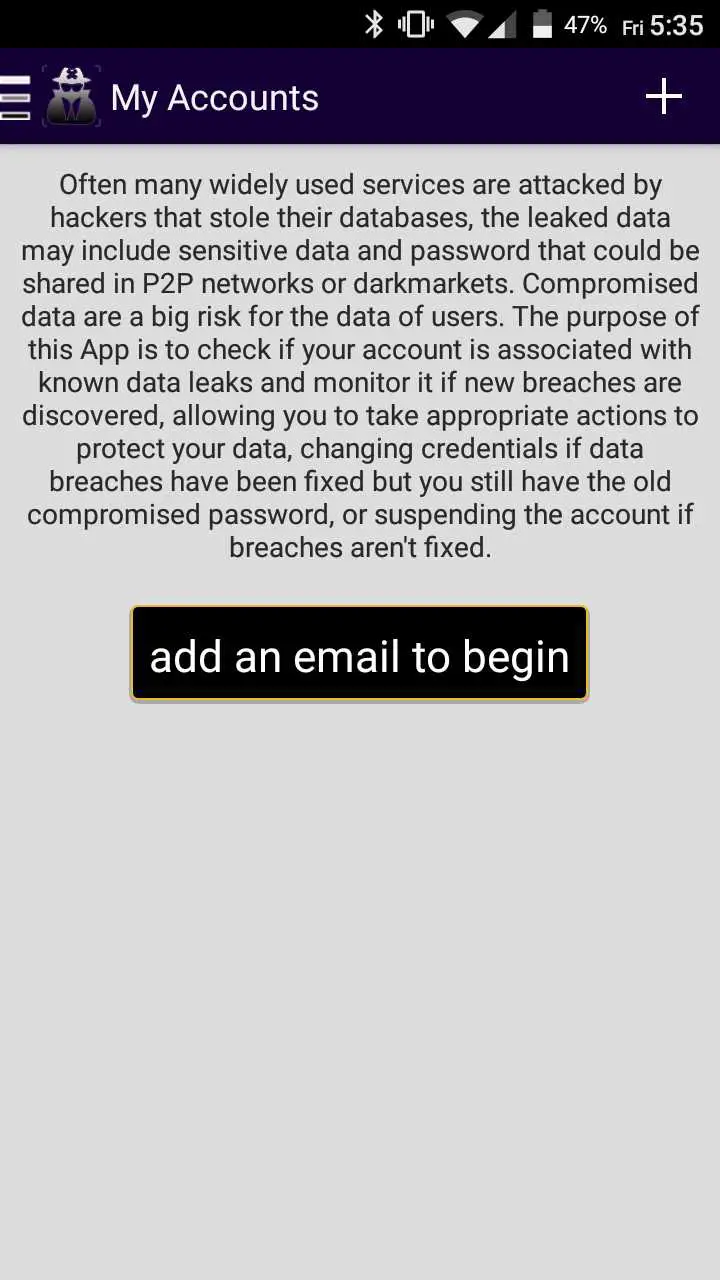

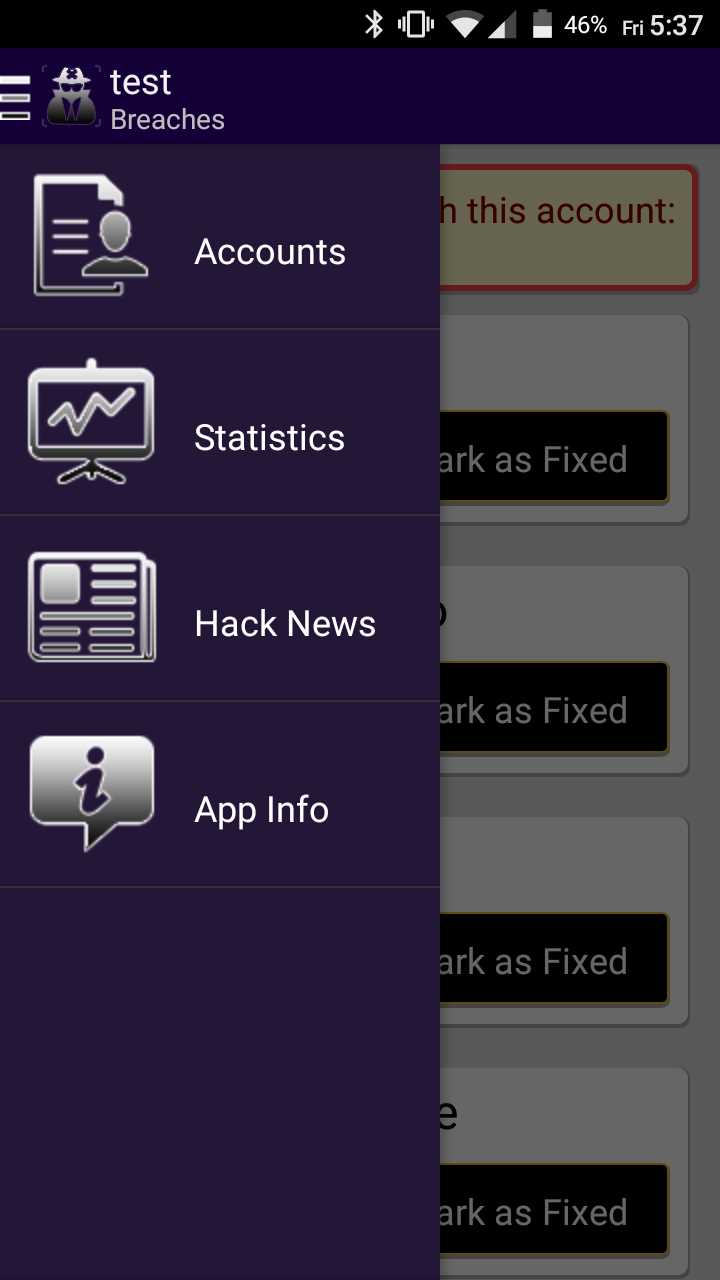

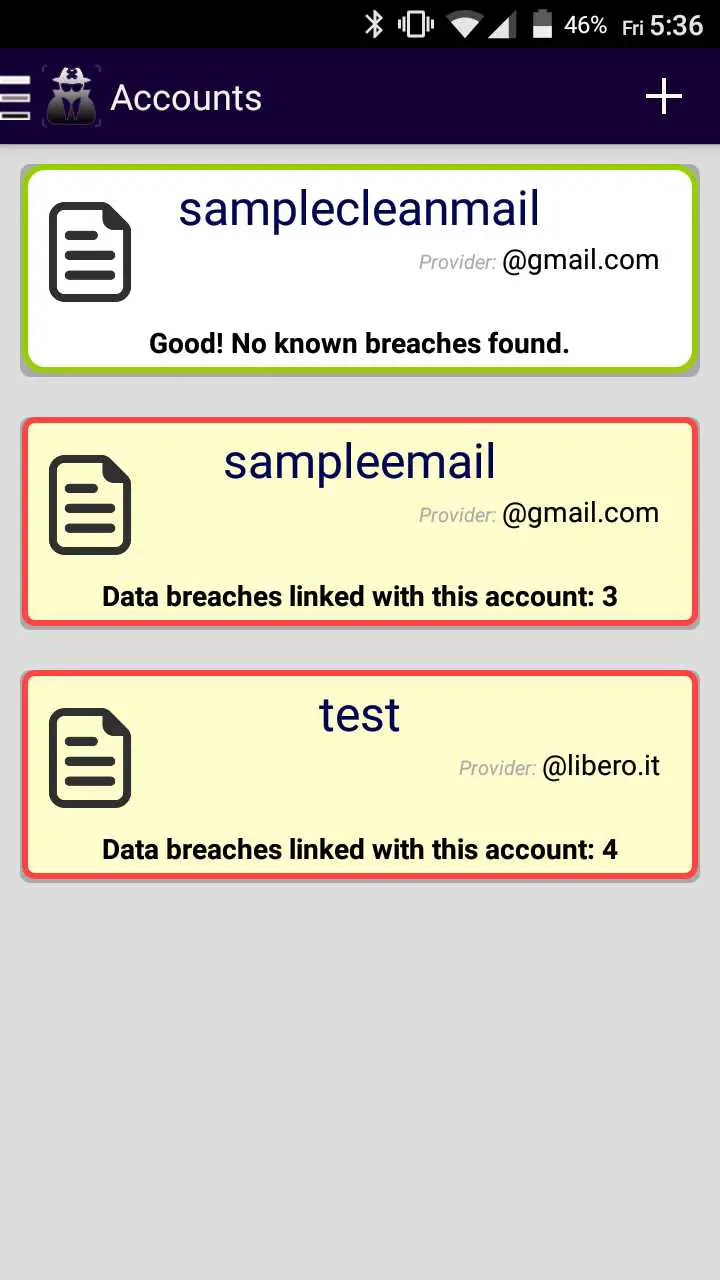

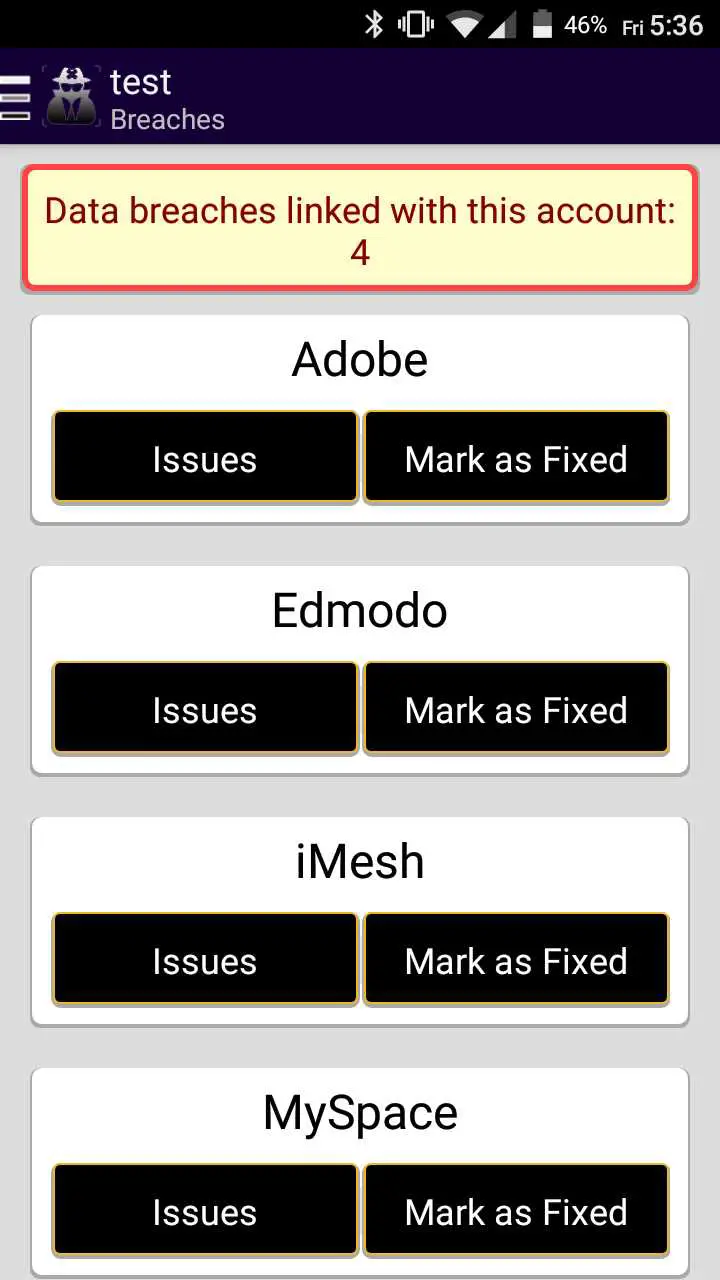

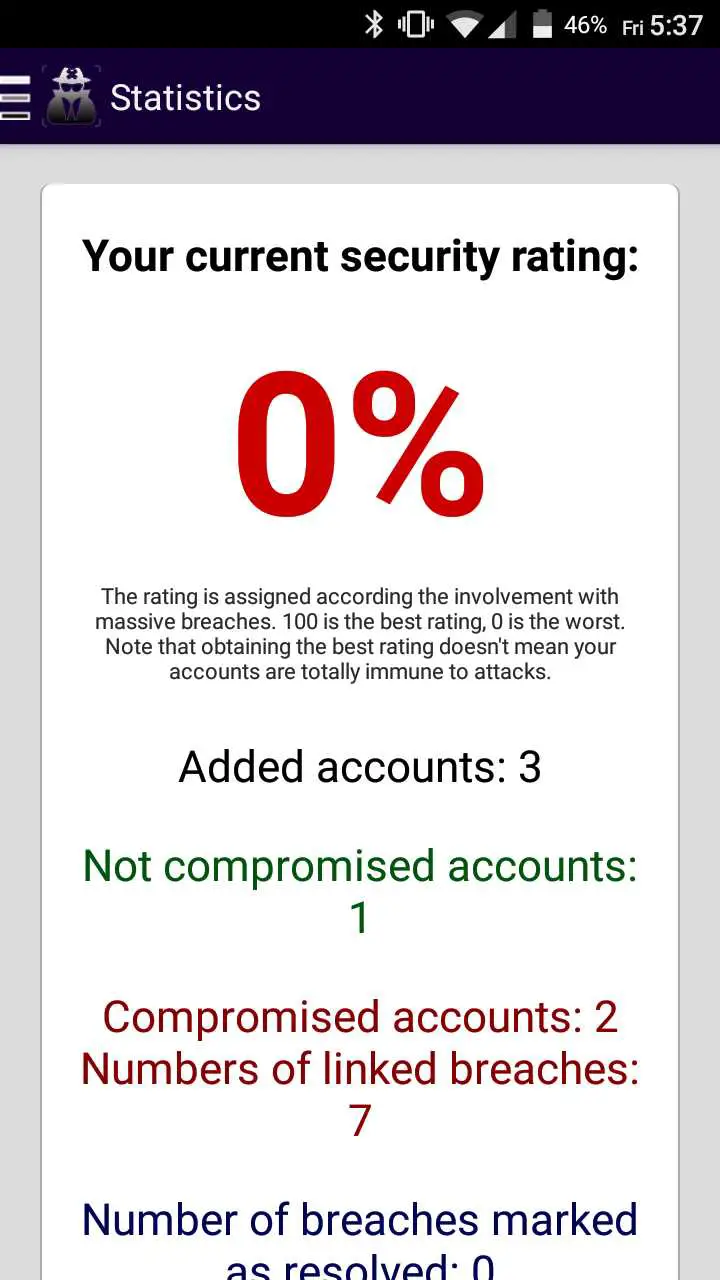

Dlaczego tak wiele kont hakowanych jest tak łatwo każdego dnia, a nawet przez osoby, które nie są zbyt wykwalifikowanymi hakerami?Często hakerzy, którzy ukradli całe bazy danych, atakują wiele powszechnie używanych usług, a wyciekające dane mogą obejmować poufne dane i hasło, które mogą być udostępniane w sieciach P2P lub na ciemnych rynkach sieci DeepWeb, gdzie mogą je kupić nawet osoby bez wielkich umiejętności obsługi komputera.Zaatakowane dane stanowią duże ryzyko dla danych użytkowników.Celem tej aplikacji jest sprawdzenie, czy Twoje konto jest powiązane ze znanymi wyciekami danych i monitorowanie go w przypadku wykrycia nowych naruszeń, co pozwala podjąć odpowiednie działania w celu ochrony danych za pomocą określonych sugestii generowanych przez aplikację zgodnie z wykrytymi problemami.Ponadto aplikacja ma sekcję, w której można przeczytać wiadomości o cyberatakach i skradzionych danych.

Stronie internetowej:

https://play.google.com/store/apps/details?id=tk.silviomarano.hackleaksKategorie

Alternatywy dla Hacked Leaks Checker'a dla wszystkich platform z dowolną licencją

42

7

DeHashed

DeHashed to największa i najszybsza wyszukiwarka naruszająca ochronę danych.Możesz wyszukać adres IP, adres e-mail, nazwę użytkownika, nazwę, telefon, VIN, adres i wiele więcej!Mamy prawdziwą dziką kartę, użycie kresek i oferujemy prawdziwą wyszukiwarkę!Jest to również bezpłatne!

- Freemium

- Web

2

2

We Leak Info

We Leak Info to najszybsza i największa na świecie wyszukiwarka zajmująca się naruszaniem danych.Specjalizujemy się w Leak Info, aby pomóc Ci zabezpieczyć swoje życie online.Wyszukaj dowolną nazwę użytkownika, adres e-mail, hasło, skrót, adres IP lub nazwę.

- Freemium

- Web

0

Inoitsu - Email Address Breach Analysis

Analizuj włamania do wiadomości e-mail i czy zostały naruszone dane dzięki naszej bezpłatnej analizie naruszenia adresów e-mail.

- Darmowa

- Web

0

Werbot

Werbot to w zasadzie platforma do przechowywania, udostępniania i zarządzania dostępem do serwerów.Ale najcenniejsza część dotyczy możliwości przeprowadzenia audytu i kontroli pracy wykonywanej na serwerze.

- Freemium

- Web

- Software as a Service (SaaS)

0

0

CheckRecipient

CheckRecipient to technologia zabezpieczeń poczty e-mail nowej generacji, która zapobiega przesyłaniu bardzo poufnych informacji do niewłaściwych osób.

- Płatna

- Web