15

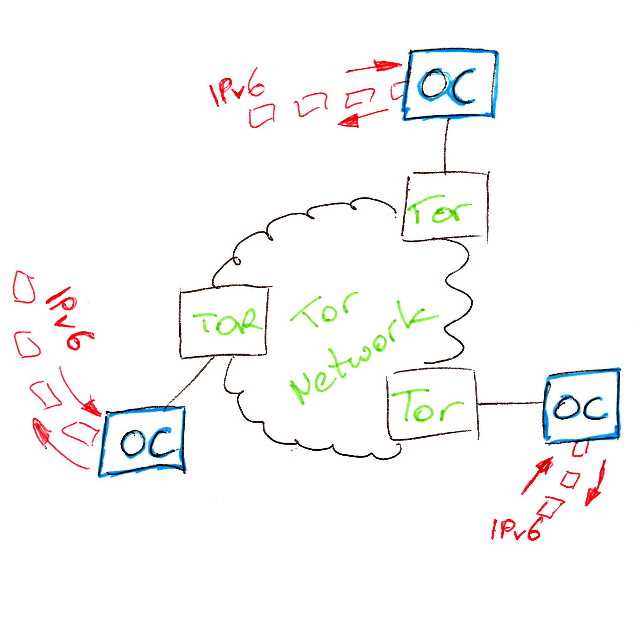

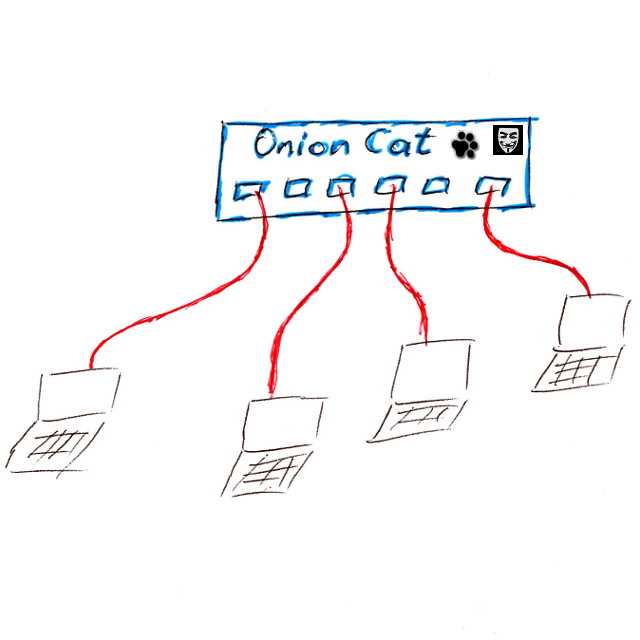

OnionCat tworzy przezroczystą warstwę IPv6 na wierzchu ukrytych usług TOR.Umożliwia użytkownikom anonimowy dostęp do usług internetowych.Przesyła każdy rodzaj danych opartych na IPv6 w sposób przezroczysty przez sieć TOR w ukrytej lokalizacji.Możesz myśleć o tym jako o VPN typu punkt-wiele punktów między usługami ukrytymi.OnionCat to samodzielna aplikacja, która działa w przestrzeni użytkownika i jest łącznikiem między TOR a lokalnym systemem operacyjnym.Można przesłać dowolny protokół oparty na IPv6.Oczywiście UDP6 i TCP6 (i prawdopodobnie ICMP6) są najważniejsze, ale wszystkie inne protokoły mogą być przez niego przekazywane.Głównym celem OnionCat jest umożliwienie każdemu użytkownikowi łatwego korzystania z usług ukrytych i umożliwienie dostawcom usług ukrytych świadczenia dowolnego rodzaju usług .... Ponieważ OnionCat jest przezroczysty dla IPv6, aplikacje klienckie mogą nie zostać skonfigurowane w żaden specjalny sposób (SOCKSifying)ponieważ do każdej usługi ukrytej OnionCat przypisuje unikalny adres IPv6.Tworzy Internet w Internecie z główną zaletą ukrywania lokalizacji!To zadanie jest realizowane przez rozstrzygnięcie adresu IPv6 na adres URL .onion, a następnie otwarcie połączenia z żądaną usługą ukrytą.OnionCat stanowi główną zaletę korzystania z ukrytych usług TOR, takich jak zwykłe hosty IP w Internecie.Możesz świadczyć i korzystać z dowolnej usługi, którą możesz świadczyć w Internecie, SMTP, DNS, HTTP, Torrent, cokolwiek.Jest kompleksowo zaszyfrowany.Jego architektura gwarantuje, że rzeczywiste IP użytkowników nie może zostać w żaden sposób ujawnione.Wraz z OnionCat może ewoluować „Internet w Internecie”.

onioncat

Stronie internetowej:

https://www.onioncat.org/cechy

Alternatywy dla OnionCat dla Windows

1489

448

153

125

59

12

PirateBrowser

PirateBrowser to przeglądarka internetowa The Pirate Bay używana do obchodzenia cenzury internetowej.

- Darmowa

- Windows

10

8

7

i2pd (I2P Daemon)

I2P (Invisible Internet Protocol) to uniwersalna anonimowa warstwa sieci.

1

0

ProXPN Server

Jeśli masz dość korzystania ze starych i drogich serwerów proxy, ProXPN jest najlepszym wyborem dla Ciebie.Jest bardzo łatwy w użyciu, a także niedrogi.

- Darmowa

- Windows