21

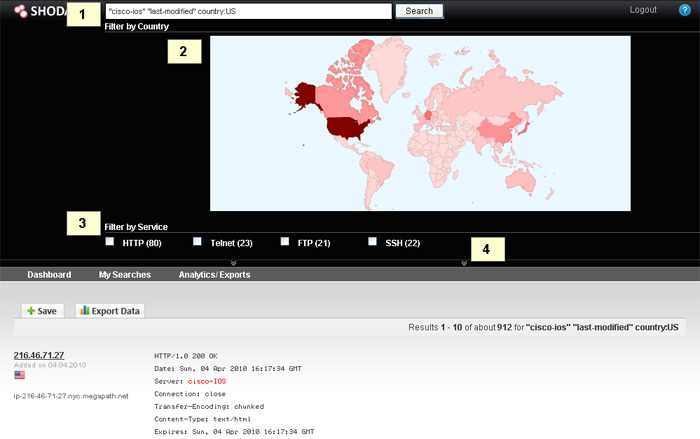

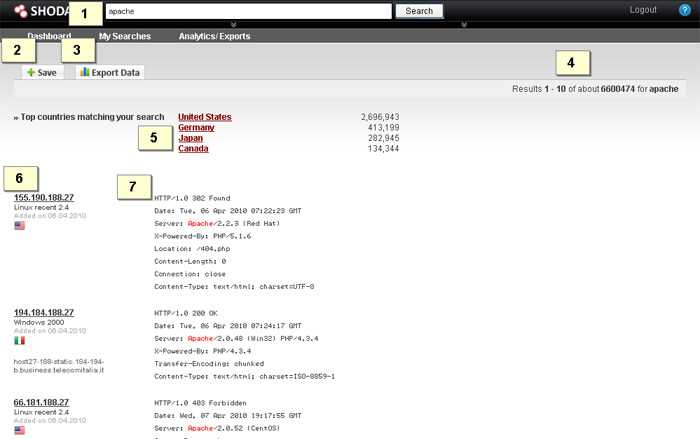

Shodan

Wyszukiwarka IoT (Internet przedmiotów) do wyszukiwania i uzyskiwania szczegółowych informacji na temat urządzeń podłączonych do Internetu.

- Freemium

Shodan to wyszukiwarka, która pozwala znaleźć określone komputery (routery, serwery itp.) Przy użyciu różnych filtrów.Niektórzy opisali go również jako katalog skanowania portów publicznych lub wyszukiwarkę banerów.

Kategorie

Alternatywy dla Shodan dla Web

15

10

7

3

PunkSPIDER

PunkSPIDER to globalna wyszukiwarka luk w zabezpieczeniach aplikacji internetowych.Celem jest umożliwienie użytkownikowi szybkiego i łatwego i intuicyjnego określenia podatności w Internecie.

- Darmowa

- Web

1

HTTPCS Security

Postaw się w roli hakera!Bez specjalistycznej wiedzy technicznej uruchom audyt, aby wykryć usterki bezpieczeństwa w swojej witrynie lub aplikacji internetowej.

- Płatna

- Web

1

1

purplepee.co

To narzędzie umożliwia przeglądanie ogólnych informacji o nagłówku HTTP witryny, rekordach DNS witryn, certyfikatach SSL witryn i wielu otwartych portach TCP, a także informacji whois ASN.

1

ip-report.it

Wyszukiwarka adresów IP z informacjami o serwerach i aplikacjach z przechwytywaniem bannerów http i informacjami o serwerze internetowym, języku skryptowym itp.

- Darmowa

- Web