0

Werbot

Werbot to w zasadzie platforma do przechowywania, udostępniania i zarządzania dostępem do serwerów.Ale najcenniejsza część dotyczy możliwości przeprowadzenia audytu i kontroli pracy wykonywanej na serwerze.

- Freemium

- Web

- Software as a Service (SaaS)

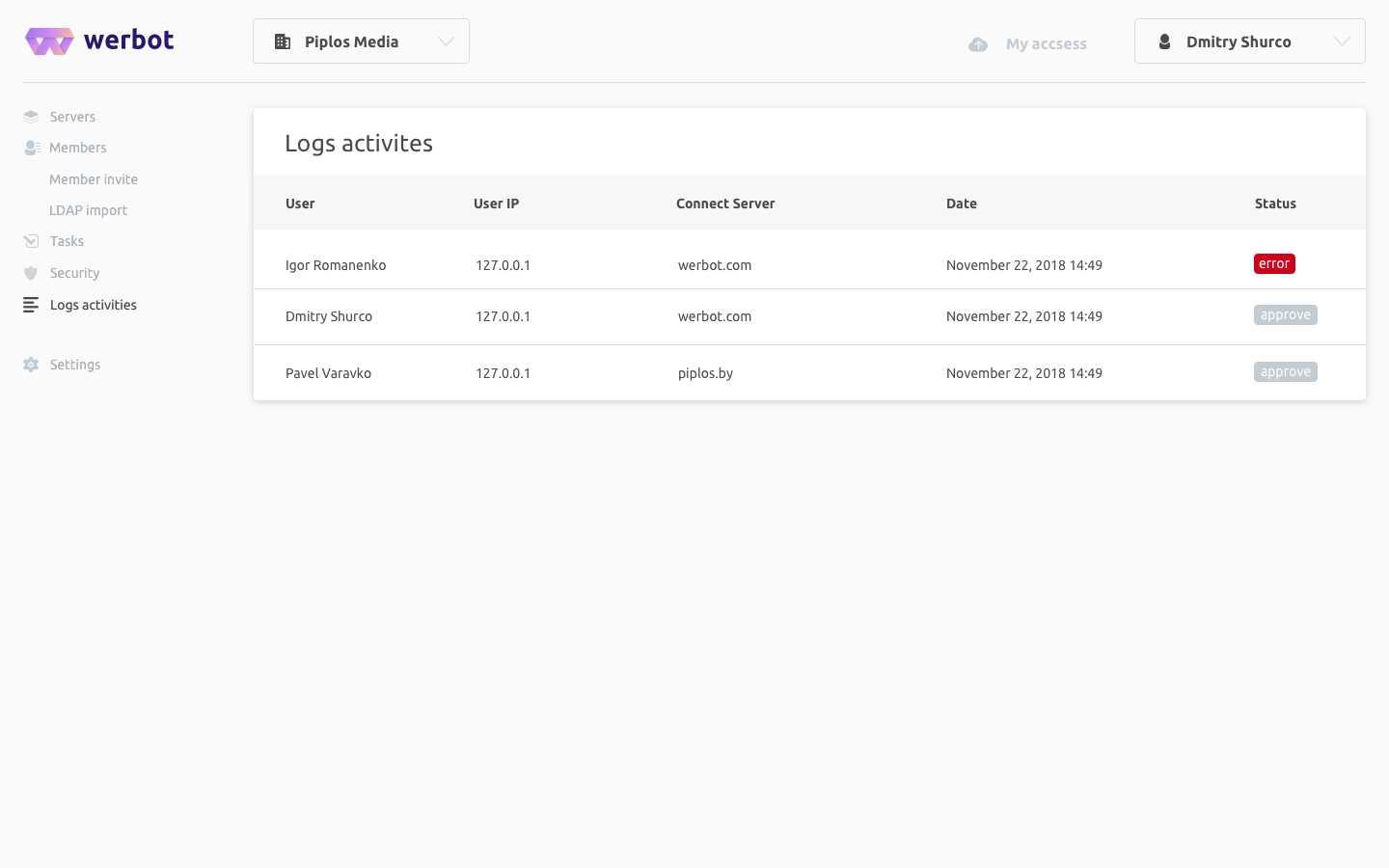

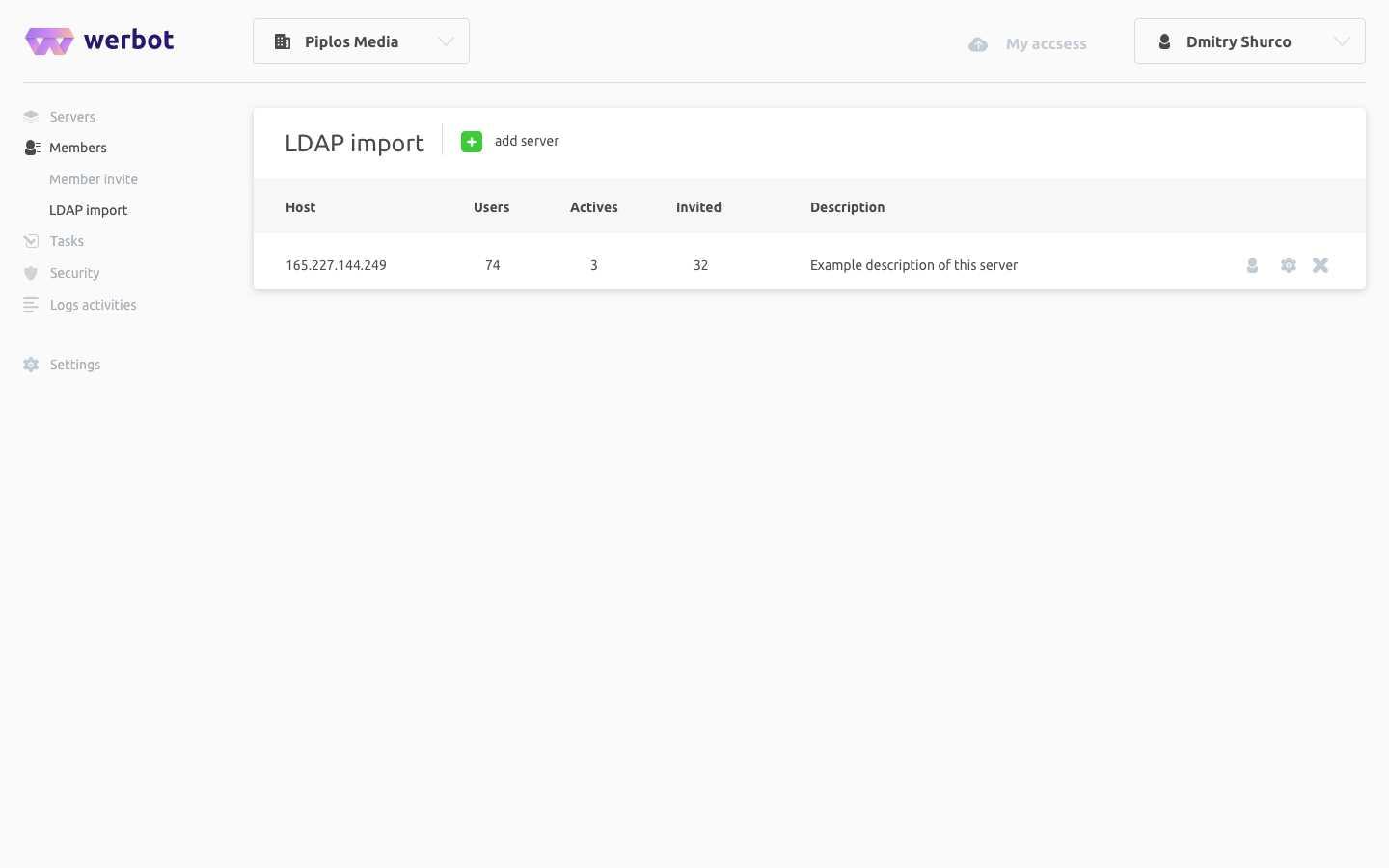

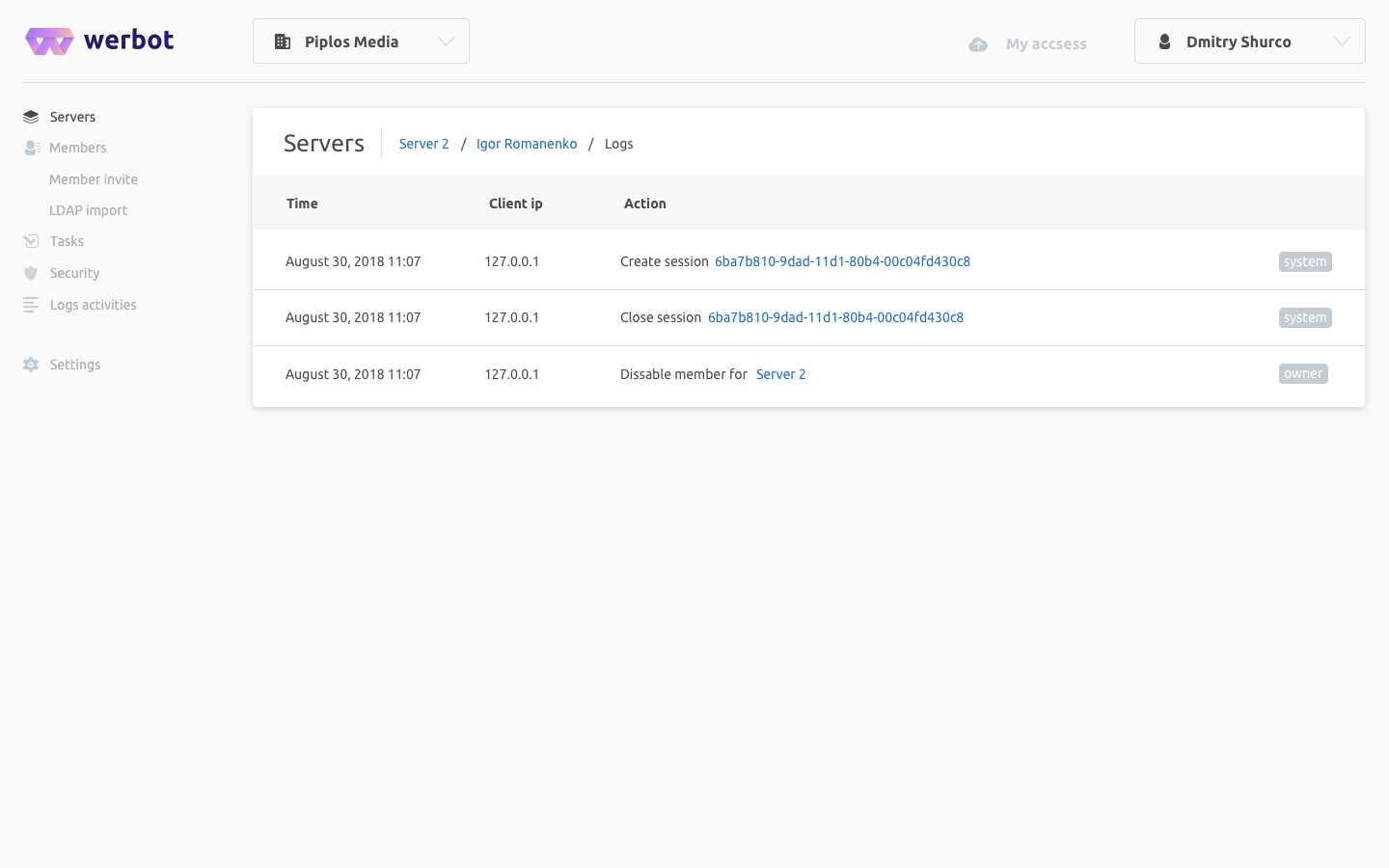

Werbot jest w zasadzie platformą do przechowywania, udostępniania i zarządzania dostępem do serwera.Ale najcenniejsza część dotyczy możliwości przeprowadzenia audytu i kontroli pracy wykonywanej na serwerze.Nasza platforma może zostać zintegrowana jako niezależna usługa w infrastrukturze firmy.Nie zmienia to sposobu, w jaki programiści są przyzwyczajeni do pracy na serwerze, zmienia sposób, w jaki się na nim łączą.Wszystkie połączenia z serwerami są nawiązywane poprzez pojedyncze logowanie i dostęp użytkownika prywatnego.Wszystkie działania wykonywane na serwerach i w interfejsie internetowym Werbot są rejestrowane i rejestrowane (zrzuty ekranu).Administrator serwera może nie tylko zobaczyć, co każdy użytkownik zrobił na serwerze i kiedy to zrobiono, ale także odtworzyć całą sesję roboczą w naszym odtwarzaczu.Audyt serwera jest znacznie łatwiejszy dzięki Werbot ....

Stronie internetowej:

https://werbot.comKategorie

Alternatywy dla Werbot dla Windows

2

PatrolServer

Sprawdzaj w czasie rzeczywistym i stale, czy nie ma przestarzałego oprogramowania sieciowego na twoim serwerze.Dostarczane pocztą i łatwym w użyciu pulpitem nawigacyjnym. Powiadomimy Cię, jeśli PHP, Apache, cPanel, Wordpress, Drupal i wiele innych staną się nieaktualne.

1

Deskman Network

Deskman pomaga blokować aplikacje, filtrować strony internetowe i chronić komputery z systemem Windows przed ingerencją.

- Płatna

- Windows

1

1

ApexSQL Audit

ApexSQL Audit to potężne rozwiązanie do inspekcji i zgodności z SQL Server, które umożliwia użytkownikom kontrolowanie dostępu, zmian i zdarzeń bezpieczeństwa w bazach danych i obiektach SQL Server.

- Płatna

- Windows

0

0

Ericom Shield

Ericom Shield dla bezpiecznego przeglądania zapewnia innowacyjną technologię izolacji przeglądarki, która zapobiega złośliwemu oprogramowaniu i atakom typu zero-day przed dotarciem do użytkownika końcowego.