0

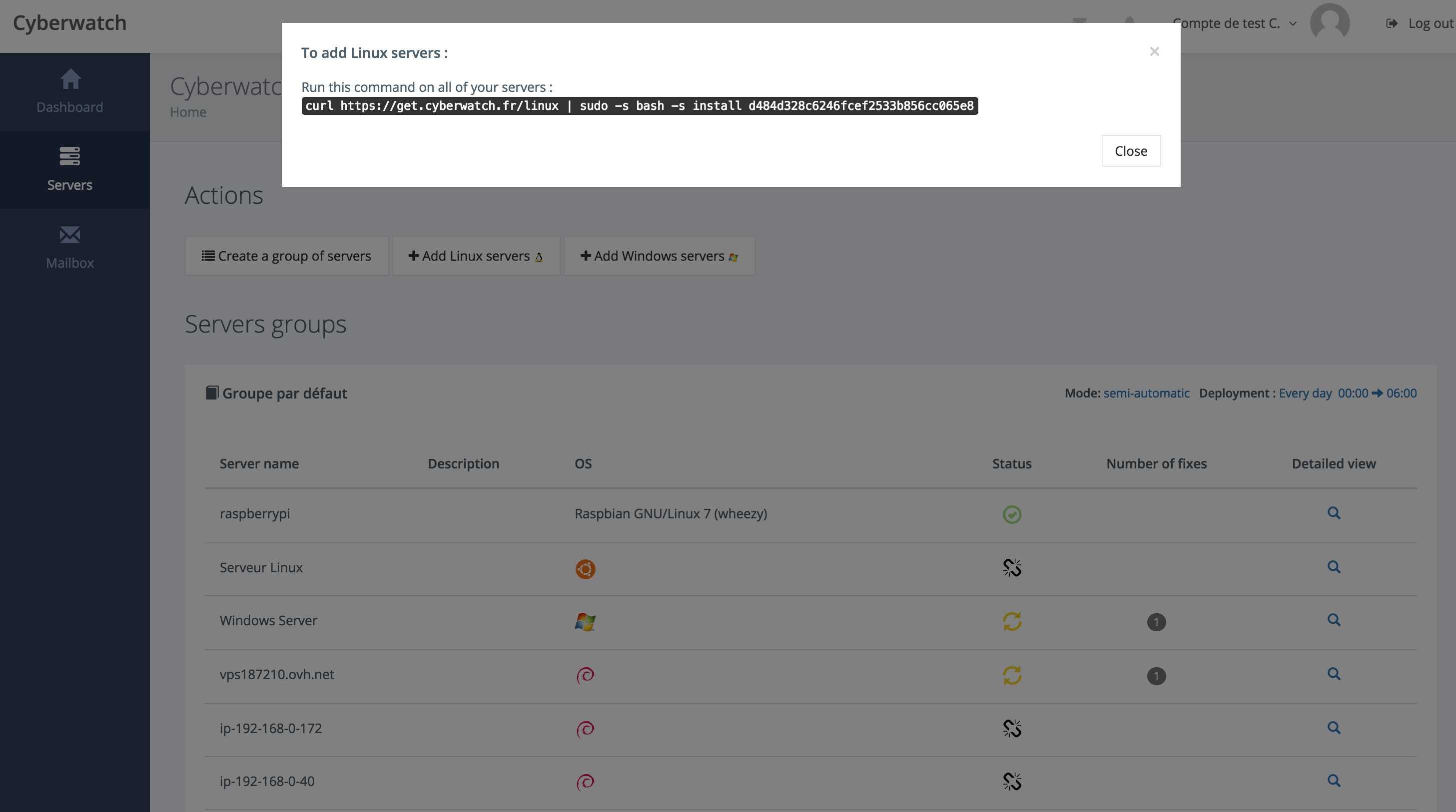

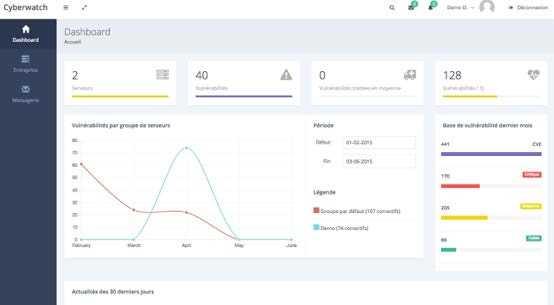

Cyberwatch

Chroń swoje serwery przed lukami w zabezpieczeniach IT. Cyberwatch wykrywa Twoje luki i automatycznie wdraża odpowiednie poprawki bezpieczeństwa.

Cyberwatch jest pierwszym automatycznym narzędziem do usuwania luk w informatyce.Każdego roku wykrywanych jest ponad 8000 luk w zabezpieczeniach.Hakerzy używają ich do atakowania ciebie.Cyberwatch automatycznie je naprawia.Nasza unikalna technologia automatycznie wyszukuje i usuwa luki w zabezpieczeniach serwerów, gdy tylko zostaną opublikowane przez władze, dzięki czemu możesz korzystać z ciągłej, prostej i taniej obrony przed hakerami.

Stronie internetowej:

https://www.cyberwatch.fr/enKategorie

Alternatywy dla Cyberwatch dla Linux

28

Metasploit

Metasploit Community Edition upraszcza wykrywanie sieci i weryfikację podatności na określone exploity, zwiększając skuteczność skanerów podatności, takich jak ...

20

18

7

5

Immunity CANVAS

CANVAS od Immunity udostępnia setki exploitów, zautomatyzowany system exploitów oraz kompleksowe, niezawodne ramy rozwoju exploitów dla testerów penetracji ...

4

AlienVault

Alienvault integruje i koreluje wiele popularnych narzędzi do monitorowania sieci i bezpieczeństwa w jednym pakiecie, w tym OSSEC, nfdump, analizatory logów, nagios i nessus oraz analizuje je pod kątem własnego źródła informacji o zagrożeniach kierowanego przez społeczność.

- Freemium

- Linux

3

F*

F * to funkcjonalny język programowania podobny do ML, mający na celu weryfikację programu.F * może wyrażać precyzyjne specyfikacje programów, w tym właściwości poprawności funkcjonalnej.Programy napisane w języku F * mogą zostać przetłumaczone na OCaml lub F # w celu wykonania.

2

Retire.js

Celem Retire.js jest pomoc w wykryciu użycia wersji biblioteki JavaScript ze znanymi lukami.

- Darmowa

- Linux

- JavaScript

1

Password Crypt

Darmowy duński i angielski menedżer haseł, szyfrowany i akredytowany zgodnie ze standardem OWASP. Przeglądany przez trzecią instytucję bezpieczeństwa.Dane są szyfrowane na poziomie wojskowym.

1

Dependency-Check

Dependency-Check to narzędzie, które identyfikuje zależności projektu i sprawdza, czy istnieją znane, publicznie ujawnione luki w zabezpieczeniach.Obecnie Java i.

1

1

1

Beacon (AWS Cloud Security on Slack)

Regularnie skanuje ekosystem AWS w poszukiwaniu luk w zabezpieczeniach za pośrednictwem Slacka.Beacon pozwala chronić ekosystem AWS przed lukami w zabezpieczeniach, uruchamiając automatyczne i na żądanie skanowanie oraz publikując wyniki z poziomu Slacka.

1

0

Shell Control Box

Shell Control Box to urządzenie monitorujące użytkownika, które kontroluje uprzywilejowany dostęp do zdalnych systemów informatycznych, rejestruje działania w przeszukiwalnych, podobnych do filmu ścieżkach audytu i zapobiega złośliwym działaniom.